Penetration testing care identifică riscuri reale

Depășește testarea de conformitate. Testele noastre de penetrare, realizate de experți certificați, simulează atacuri reale pentru a identifica vulnerabilități critice pe care soluțiile automate nu le detectează.

Principalele provocări de securitate pentru organizații

Fie că ești CISO, lider IT sau executiv responsabil de risc, gestionarea securității cibernetice devine tot mai complexă. Organizațiile trebuie să reducă riscurile, să respecte cerințele de conformitate și să demonstreze reziliență în fața atacurilor reale.

Cerințele de conformitate cresc

Standardele precum SOC 2, ISO 27001, PCI-DSS și HIPAA impun validarea continuă a posturii de securitate. Organizațiile trebuie să demonstreze controale eficiente și gestionarea riscurilor.

Lipsa vizibilității asupra vulnerabilităților

Vulnerabilitățile neidentificate din infrastructură și aplicații pot fi exploatate în orice moment. Lipsa vizibilității reprezintă un risc major pentru organizație.

Echipele interne sunt suprasolicitate

Echipele de securitate se concentrează pe operațiuni zilnice și răspuns la incidente. Testarea avansată necesită expertiză dedicată și resurse suplimentare.

Presiune din partea managementului și acționarilor

Conducerea are nevoie de vizibilitate și încredere că activele critice sunt protejate. Evaluările de securitate trebuie să ofere rezultate clare și acționabile.

Testele anterioare de securitate nu generează valoare reală

Rapoartele statice și constatările standardizate nu oferă soluții clare. Organizațiile au nevoie de informații relevante și de o prioritizare a riscurilor bazată pe impactul real.

Riscul terților și al supply-chainului crește

Furnizorii, API-urile și integrările extind suprafața de atac. Atacurile de tip supply chain sunt în creștere și necesită evaluare continuă.

Beneficii care contează pentru compania ta

Analize de securitate cu impact direct în reducerea riscurilor, relevante atât pentru echipele tehnice, cât și pentru management.

Vizibilitate completă asupra riscurilor de securitate

Identifică exact unde există vulnerabilități și cum pot fi exploatate. Fără presupuneri - doar date reale.

Constatări detaliate, pași de reproducere și dovezi tehnice

Evaluare clară a riscurilor și impactului asupra businessului

Constatări prioritizate și acționabile

Nu toate vulnerabilitățile sunt critice. Clasificăm rezultatele în funcție de exploatabilitate și impact asupra organizației.

Scoruri CVSS, scenarii de atac și recomandări de remediere

Prioritizare pe risc și îndrumare pentru alocarea resurselor

Îndeplinește cerințele de conformitate

Respectă cerințele ISO 27001, NIS2, SOC 2, PCI-DSS și demonstrează controale de securitate eficiente.

Aliniere la standarde din industrie (OWASP, NIST, CIS)

Rapoarte pregătite pentru audit și conformitate

Îmbunătățire continuă a securității

Monitorizează evoluția posturii de securitate și impactul acțiunilor de remediere.

Urmărire vulnerabilități, retestare și validare

Dashboarduri și indicatori de performanță (KPIs)

Reducerea timpului de remediere

Accelerează procesul de remediere (MTTR) cu recomandări clare și prioritizate.

Instrucțiuni de remediere pas cu pas, cu exemple de cod

MTTR redus și ferestre de expunere mai scurte

Avantaj competitiv

Demonstrează maturitatea în securitate și câștigă încrederea clienților și partenerilor tăi.

Documentație tehnică pentru evaluări de securitate

Rezultate executive pentru comunicare și decizii strategice

Testare de securitate pentru întreaga suprafață de atac

De la aplicații web și mobile la infrastructură și sisteme industriale - acoperim integral mediul tău IT și cloud.

Testare aplicații web

Evaluare completă a aplicațiilor tale web conform OWASP Top 10 și împotriva vectorilor de atac avansați.

Testare aplicații mobile

Evaluarea securității pentru iOS și Android: de la structura internă a aplicației și stocarea datelor, până la API-urile de backend.

API & Microservicii

Testare dedicată pentru arhitecturi de tip REST, GraphQL, gRPC și microservicii.

Testare aplicații SaaS

Evaluarea securității multi-tenant pentru platforme SaaS și aplicații cloud-native.

Infrastructură externă

Testarea perimetrului pentru sistemele, serviciile și punctele de acces expuse în internet.

Testare rețea internă

Evaluare din perspectiva unui atacator care a trecut de perimetru: ce se întâmplă odată ce rețeaua este compromisă?

Securitate wireless

Evaluarea rețelelor WiFi, identificarea punctelor de acces neautorizate (rogue AP) și a vectorilor de atac wireless.

Securitate OT/ICS

Evaluarea securității pentru tehnologii operaționale și sisteme de control industrial.

Securitate cloud (AWS/Azure/GCP)

Audit de configurații și simulări de atacuri pe principalele platforme de cloud.

Container & Kubernetes

Evaluare securitate medii containerizate și platforme de orchestrare.

Pipeline DevSecOps

Audit de securitate pentru fluxurile CI/CD, procesele de build și automatizare deployment.

Securitate AI/LLM

Evaluarea securității pentru sisteme de inteligență artificială, modele de machine learning și integrări LLM.

Source code review

Analiză manuală și automatizată a codului sursă pentru identificarea defectelor de securitate.

Operațiuni Red Team

Simulare completă de atac care testează oamenii, procesele și tehnologia ca o țintă unitară.

Aceste categorii reprezintă doar o mică parte din ceea ce putem testa. Fiecare proiect include mii de verificări de securitate individuale, atât manuale, cât și automatizate. Hai să discutăm despre nevoile tale specifice →

Testează securitatea organizației dincolo de penetration testing

În timp ce penetration testingul identifică vulnerabilități tehnice, operațiunile Red Team evaluează reziliența întregii organizații - oameni, procese și tehnologie - prin scenarii de atac realiste. Ce includ operațiunile Red Team:

- Atacuri multi-vector: phishing, acces fizic și exploatare tehnică

- Testare bazată pe obiective: atingerea unor ținte specifice, precum accesul la emailul CEO

- Validare detecție & răspuns: testează dacă SOC-ul tău identifică atacurile

- Executive War Games: exerciții tabletop pentru leadership, orientate pe luarea deciziilor în situații de criză cibernetică

Metodologii de testare adaptate obiectivelor tale

Abordări diferite de penetration testing oferă niveluri distincte de vizibilitate asupra riscurilor. Alegem metodologia potrivită în funcție de obiectivele și nivelul de maturitate al organizației tale.

Black Box

Simulăm un atacator extern real, fără acces sau informații prealabile, pentru a evalua expunerea externă și suprafața de atac a organizației.

- Simulare realistă a unui atac extern, evaluare suprafață de atac și suport pentru conformitate

Grey Box

Testare cu acces parțial, similară unui utilizator intern, cont compromis sau partener cu permisiuni limitate.

- Evaluare post-autentificare, testare escaladare privilegii și analiză a controalelor de acces

White Box

Acces complet la arhitectură, cod sursă și documentație pentru o evaluare aprofundată și acoperire maximă a vulnerabilităților.

- Analiză de securitate minuțioasă, testare pre-lansare, descoperire maximă vulnerabilități

Testare Red Team

Simulare adversarială completă, concepută pentru a evalua capabilitățile de detecție, răspuns la incidente și reziliența organizațională

- Include scenarii de inginerie socială, escaladare de privilegii, mișcare laterală și simulări de atac în condiții reale.

Cum se desfășoară un penetration testing (flux standard)

Un proces structurat, colaborativ și transparent, care oferă vizibilitate clară asupra vulnerabilităților și acțiuni prioritizate pentru reducerea rapidă a riscurilor de securitate.

Analiză și definire scop

Înțelegem mediul tău, contextul de business și obiectivele. Împreună, definim obiectivele, regulile de execuție și criteriile de succes pentru o implementare eficientă și predictibilă.

Recunoaștere și evaluare tehnică

Colectăm informații despre infrastructură și expunere pentru a identifica riscurile reale și a prioritiza vectorii de atac, oferind o imagine clară a suprafeței de atac și a vulnerabilităților.

Testare activă

Testare practică de securitate realizată de specialiști certificați, pentru identificarea și validarea vulnerabilităților reale. Corelăm rezultatele, simulăm scenarii de atac și documentăm totul în timp real pentru vizibilitate și control complet.

Analiză & raportare

Constatările sunt analizate, validate și traduse în recomandări acționabile cu prioritizare clară.

Livrare & Debrief

Constatările sunt comunicate echipelor tehnice și stakeholderilor executivi, evidențiind riscurile identificate și acțiunile necesare pentru remediere și reducerea expunerii.

Suport remediere & retestare

Oferim asistență continuă pentru remedierea vulnerabilităților identificate, cu îndrumare practică și validare prin retestare gratuită. Asigurăm un proces eficient de închidere a riscurilor și conformitate cu cerințele de securitate.

Livrabile utile, nu doar simple rapoarte

Tot ce ai nevoie pentru a înțelege riscurile, a remedia problemele și a demonstra securitatea în fața stakeholderilor.

What's Included in Every Report

Proof of Concept

Cod funcțional și capturi de ecran pentru fiecare vulnerabilitate identificată.

Impact business

Explicații clare despre riscurile reale și expunerea afacerii.

Pași remediere

Ghid detaliat de soluționare, însoțit de exemple de cod și referințe tehnice.

Rezumat executiv

Un raport dedicat conducerii, cu scoruri de risc și tendințe.

Scrisoare atestare

Documentație formală pentru auditori și conformitate.

Retestare gratuită

Verifică dacă soluțiile implementate funcționează prin sesiuni de retestare incluse.

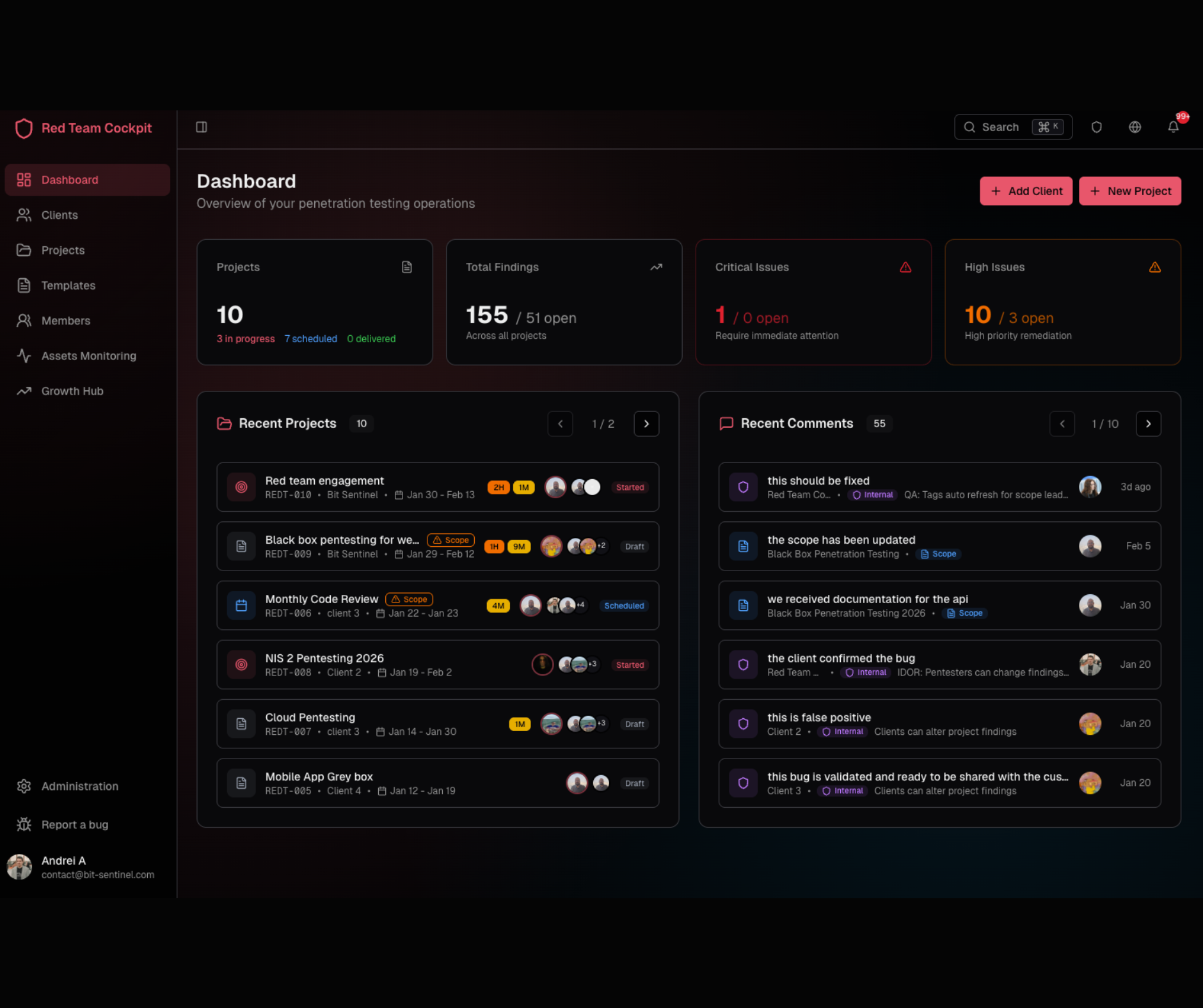

Portalul tău dedicat pentru clienți

Monitorizează în timp real progresul, vulnerabilitățile descoperite și stadiul remedierii. Colaborează direct cu echipa noastră, cu transparență totală de la început până la final.

Actualizări în timp real

Vezi constatările pe măsură ce sunt descoperite, nu săptămâni mai târziu.

Management constatări

Filtrează, sortează și exportă constatări. Atribuie membrilor echipei.

Comunicare directă

Vorbește cu testerii, pune întrebări, solicită clarificări.

Descărcare rapoarte

Generează rapoarte la cerere în multiple formate.

Actualizări în timp real

- Critical findings visible within hours, not weeks

- Watch testing progress in real-time

- Immediate notifications for high-severity issues

Live Finding Feed

ACME Corp - Q4 2024

1

Critical

4

High

12

Medium

8

Low

"Când vine vorba de software de Customer Success, securitatea cibernetică este crucială, iar Bit Sentinel a făcut o treabă excelentă. Suntem deja la a treia colaborare pentru servicii de penetration testing, iar echipa continuă să ne impresioneze prin profesionalism și etică. Abordarea lor proactivă și testările riguroase ne-au oferit informații extrem de valoroase despre securitatea platformei noastre. Fiabilitatea și comunicarea clară a celor de la Bit Sentinel asigură un proces eficient și fără cusur. Putem spune cu toată încrederea că abia așteptăm să ne continuăm parteneriatul."

George Maicovschi

Chief Technology Officer @Custify

Întrebări frecvente

Majoritatea proiectelor durează între 2 și 4 săptămâni, de la lansare până la raportul final. Etapa de testare activă durează, de regulă, între 5 și 10 zile lucrătoare, în funcție de complexitate. Putem adapta calendarul și pentru termene urgente, atunci când este necesar.

Proiectăm testele astfel încât să minimizăm orice risc de întrerupere. Testele cu potențial periculos (cum ar fi DoS) sunt efectuate doar cu acordul tău explicit și în ferestre de mentenanță stabilite. Menținem o comunicare constantă și putem opri testarea imediat în cazul în care apar probleme.

Echipa noastră deține certificări recunoscute la nivel internațional, precum OSCP, OSCE, OSWE, OSEP, CRTO și CREST. Mulți dintre colegii noștri sunt, de asemenea, cercetători CVE activi și participanți la competiții de tip CTF.

Da! Fiecare proiect include retestare gratuită pentru a verifica dacă măsurile de remediere sunt eficiente. Vrem să ai certitudinea că vulnerabilitățile au fost complet eliminate.

Absolut. Oferim scrisori de atestare și rapoarte structurate special pentru SOC 2, ISO 27001, PCI-DSS, HIPAA, precum și pentru alte framework-uri, cum ar fi NIS2, GDPR sau reglementări locale (ex: ASF, BNR). Putem defini scopul proiectelor, special pentru a răspunde nevoilor voastre de conformitate.

Trei lucruri: 1) Experiența echipei noastre în CTF și bug bounty înseamnă că gândim ca un atacator real. 2) Accesul în portalul nostru în timp real te ține la curent cu tot ce facem. 3) Ne concentrăm pe rezultate concrete, nu pe rapoarte cu date inutile din scanări automate.

Asigură viitorul afacerii tale

Hai să discutăm despre infrastructura ta, obiectivele pe care le ai și cum te putem ajuta. Va fi o discuție onestă despre nevoile tale reale de securitate cibernetică.