Testează-ți sistemele de apărare cu operațiuni Red Team

Depășește limitele testelor tradiționale. Experții noștri din echipa „red team” simulează adversari reali, combinând exploatarea tehnică, ingineria socială și intruziunea fizică pentru a testa reziliența autentică a organizației tale în fața atacurilor sofisticate.

De ce testarea Red Team este esențială

Testarea tradițională de securitate identifică vulnerabilități tehnice. Red teamingul testează dacă oamenii, procesele și tehnologia ta pot opri cu adevărat un atacator determinat.

Lacunele de securitate pe care le expun echipele de tip Red Team

Testarea bazată strict pe conformitate și scanările de vulnerabilități nu îți spun dacă organizația ta poate opri cu adevărat atacatorii. Red teaming-ul răspunde la întrebarea esențială: poți detecta și răspunde la un atac?

Securitate de tip „bifă”

Un penetration test anual bifează cerințele de conformitate, dar nu reflectă modul în care operează atacatorii reali: cu timp, persistență și creativitate.

Puncte moarte în detecție

Ai investit în EDR, SIEM și SOC. Dar pot acestea să detecteze atacuri sofisticate? Majoritatea organizațiilor nu află asta decât atunci când este prea târziu.

Răspuns netestat

Planurile de răspuns la incidente arată bine pe hârtie. Dar știe echipa ta ce are de făcut când alertele se declanșează la 3 dimineața?

Factorul uman

Controalele tehnice sunt solide, dar un singur e-mail de phishing convingător poate ocoli totul. Ingineria socială rămâne principalul vector de atac.

Securitate fizică

Tailgating (acces neautorizat prin urmărirea unui angajat), clonarea cardurilor de acces, stick-uri USB lăsate strategic: atacurile fizice sunt rareori testate, deși pot compromite total barierele tehnice.

Testare fragmentată

Testele separate pentru rețea, aplicații și inginerie socială omit modul în care atacatorii înlănțuie tehnicile din domenii diferite.

Amenințări în evoluție

Grupurile de tip APT se adaptează constant. Apărările de anul trecut s-ar putea să nu oprească tehnicile de anul acesta.

Prezumții de apărare

Echipele de securitate presupun că măsurile de control funcționează. Red teamingul validează sau invalidează aceste presupuneri prin dovezi concrete.

Cerințe legislative

Reglementările sectoriale precum TIBER-EU, DORA sau CBEST solicită tot mai des teste bazate pe amenințări reale, nu doar simple evaluări de vulnerabilități.

Beneficiile testării de tip Red Team

Testare bazată pe obiective, care dezvăluie postura reală de securitate în fața unor adversari sofisticați.

Simulare de atac realistă

Operatorii noștri folosesc aceleași tehnici ca actorii de amenințare reali: malware personalizat, tehnici „living-off-the-land”, inginerie socială și intruziune fizică.

TTP-uri nivel APT, corelate cu MITRE ATT&CK

Știi dacă poți opri atacuri la nivel de statal

Validare detecție

Testează dacă măsurile de control și SOC-ul tău pot detecta într-adevăr atacurile sofisticate aflate în desfășurare.

Identifică lacune de detecție și oportunități de optimizare

Validează ROI-ul investiției tale în securitate

Testare răspuns

Exersează capacitățile de răspuns la incidente în condiții realiste, fără daunele provocate de un atac real.

Testarea sub presiune a procedurilor și a coordonării echipei

Asigurarea continuității afacerii în timpul incidentelor

Colaborare Purple Team

Mod de lucru colaborativ opțional, în care atacatorii și apărătorii lucrează împreună pentru a maximiza învățarea și îmbunătățirea sistemelor.

Feedback în timp real și inginerie de detecție

Îmbunătățire accelerată a capabilităților de securitate

Conformitate TIBER-EU / CBEST

Respectă cerințele legale pentru penetration testing bazat pe amenințări în serviciile financiare și infrastructura critică.

Metodologie structurată cu threat intelligence

Conformitate cu reglementările și rezultate acționabile

Îmbunătățire cuantificabilă

Metrici clare privind timpii de detecție, eficacitatea răspunsului și lacunele de securitate, cu un plan de acțiune pentru îmbunătățire.

Remediere prioritizată bazată pe căile de atac

Raportare pregătită pentru board despre postura de securitate

Tipuri de misiuni Red Team

De la simulări de adversari cu obiective punctuale până la testări complete bazate pe amenințări reale, adaptăm fiecare misiune în funcție de obiectivele tale și de cerințele de reglementare.

Testare bazată pe obiective

Campanii de atac concentrate pe atingerea obiectivelor specifice: exfiltrare date, compromitere domeniu sau perturbări business.

Campanii extinse

Misiuni desfășurate pe mai multe săptămâni, care simulează adversari persistenți, cu perioade de staționare și securitate operațională realiste.

Atacuri multi-vector

Combină exploatare tehnică, inginerie socială și intruziune fizică, la fel ca actorii de amenințare reali.

Evaziune detecție

Instrumente și tehnici personalizate pentru a ocoli măsurile de control. Testăm capacitatea de detecție, nu doar pe cea de prevenție..

Faza threat intelligence

Threat intelligence personalizat pentru a identifica grupuri APT și TTP-uri care ar putea să țintească organizația ta.

Testare Red Team

Simularea atacurilor bazată pe informații, prin executarea scenariilor dezvoltate în faza anterioară.

Evaluare Blue Team

Evaluează capabilitățile de detecție și răspuns împotriva scenariilor de atac executate.

Raportare conform reglementarilor

Documentație completă îndeplinind cerințele TIBER-EU, CBEST sau AASE pentru autorități.

Testare colaborativă

Echipele red și blue lucrează împreună, cu feedback în timp real despre tehnici de atac și oportunități de detecție.

Acoperire ATT&CK

Testează sistematic acoperirea detecției pe tehnicile MITRE ATT&CK relevante pentru modelul tău de amenințări.

Inginerie detecție

Ajută echipa ta să construiască și să ajusteze reguli de detecție bazate pe tehnicile de atac observate.

Construire capabilități

Construiește capabilități interne de red/purple team prin transfer de cunoștințe și training.

Emulare APT

Simulează actori de amenințare specifici (APT28, Lazarus, FIN7, etc.) bazat pe TTP-uri documentate.

Simulare ransomware

Testează apărările împotriva atacurilor ransomware fără criptare reală - focus pe detecție și răspuns.

Simulare atac cloud

Testează căi de atac specifice cloud (medii AWS, Azure sau GCP).

Atacuri supply chain

Simulează atacuri prin relații cu terți și supply chain software.

Inginerie socială

Campanii de phishing, vishing și pretexting împotriva unor roluri și indivizi specifici.

Intruziune fizică

Testează controalele de securitate fizică - tailgating (acces prin urmărirea unui angajat), clonare badge, ocolirea sistemelor de închidere și accesul în incinte.

Dispozitive USB și echipamente compromise

Evaluarea riscurilor generate de dispozitive USB malițioase și echipamente hardware neautorizate introduse în mediul tău.

Atacuri wireless

Testează securitatea rețelei wireless, inclusiv rogue AP, evil twin și atacuri WPA.

Toate misiunile urmează metodologia TIBER-EU și sunt corelate cu cadrul MITRE ATT&CK. Planifică-ți misiunea →

Evaluare Red Team de nivel enterprise

Metodologia noastră este aliniată cadrelor de referință TIBER-EU, CBEST și AASE, menținându-și în același timp flexibilitatea pentru a se adapta obiectivelor și constrângerilor tale specifice.

Obiective & reguli

Definirea obiectivelor, ariei de aplicare, a constrângerilor și stabilirea regulilor de interacțiune cu toate părțile interesate.

Threat intelligence și identificarea țintelor

Colectarea de informații despre organizația ta și dezvoltarea unor scenarii de atac bazate pe amenințări relevante.

Acces inițial

Executarea tentativelor de acces inițial prin campanii de phishing, exploatare tehnică, intruziune fizică sau alți vectori de atac.

Post-exploatare & obiective

Menținerea persistenței, mișcare laterală, escaladarea privilegiilor și acțiuni direcționate către atingerea obiectivelor stabilite.

Evaluare detecție & răspuns

Analiza modului în care echipa de apărare (Blue Team) a detectat și a răspuns pe parcursul întregii misiuni. Ce a fost interceptat? Ce a fost omis?

Raportare & remediere

Raportare detaliată care include narațiunea atacului, constatările și un plan de acțiune prioritizat pentru remediere.

Livrabilele misiunii Red Team

Documentație completă care impulsionează îmbunătățirea securității, nu doar simpla bifare a conformității.

Rezumat executiv

Rezumat pregătit pentru board despre obiectivele misiunii, rezultate și recomandări strategice.

- Impact business

- Evaluare risc

- Constatări cheie

- Recomandări strategice

Narativ atac

Povestea completă a atacului, de la recunoaștere până la atingerea obiectivului.

- Cronologie

- Cale atac

- Tehnici folosite

- Metode evaziune detecție

Constatări tehnice

Documentație detaliată a tuturor vulnerabilităților și slăbiciunilor exploatate.

- Detalii vulnerabilitate

- Metodă exploatare

- Dovezi

- Ghidare remediere

Corelare cu MITRE ATT&CK

Toate tehnicile de atac corelate pe cadrul ATT&CK, cu recomandări de detecție.

- Acoperire tehnici

- Lacune detecție

- Tehnici prioritare

- Reguli detecție

Analiză detecție

Evaluarea a ce au detectat controalele tale de securitate, ce au ratat și ce aproape au prins.

- Cronologie alerte

- Rată detecție

- Intercepții ratate la limită

- Oportunități optimizare

Evaluare răspuns

Evaluarea eficacității răspunsului la incidente în timpul misiunii.

- Timp răspuns

- Căi escaladare

- Eficacitate izolare

- Lacune în proceduri

Plan remediere

Plan prioritizat pentru adresarea constatărilor, bazat pe risc și căile de atac.

- Clasificare priorități

- Rezultate imediate

- Îmbunătățiri strategice

- Cronologie

Inginerie detecție

Reguli și interogări de detecție personalizate pentru tehnicile folosite în timpul testării.

- Reguli SIEM

- Detecții EDR

- Reguli YARA

- Reguli Sigma

Prezentare board

Prezentare pentru comunicare executivă și board.

- Analiză risc

- Impact business

- Plan îmbunătățiri

- Ghidare investiții

Demonstrare atac

Demonstrare înregistrată a căilor cheie de atac pentru training și conștientizare.

- Înregistrări ecran

- Prezentare narată a etapelor

- Demonstrare impact

Rapoarte TIBER/CBEST

Documentație conformă cu reglementările pentru depunerea către autoritățile TIBER-EU, CBEST sau AASE.

- Aliniere cadre

- Format autoritate

- Atestare remediere

Sesiuni debrief

Analiză tehnică aprofundată cu echipa ta de securitate și lecțiile învățate.

- Analiza pas cu pas a atacului

- Sesiune de întrebări și răspunsuri (Q&A)

- Discuție detecție

- Transfer cunoștințe

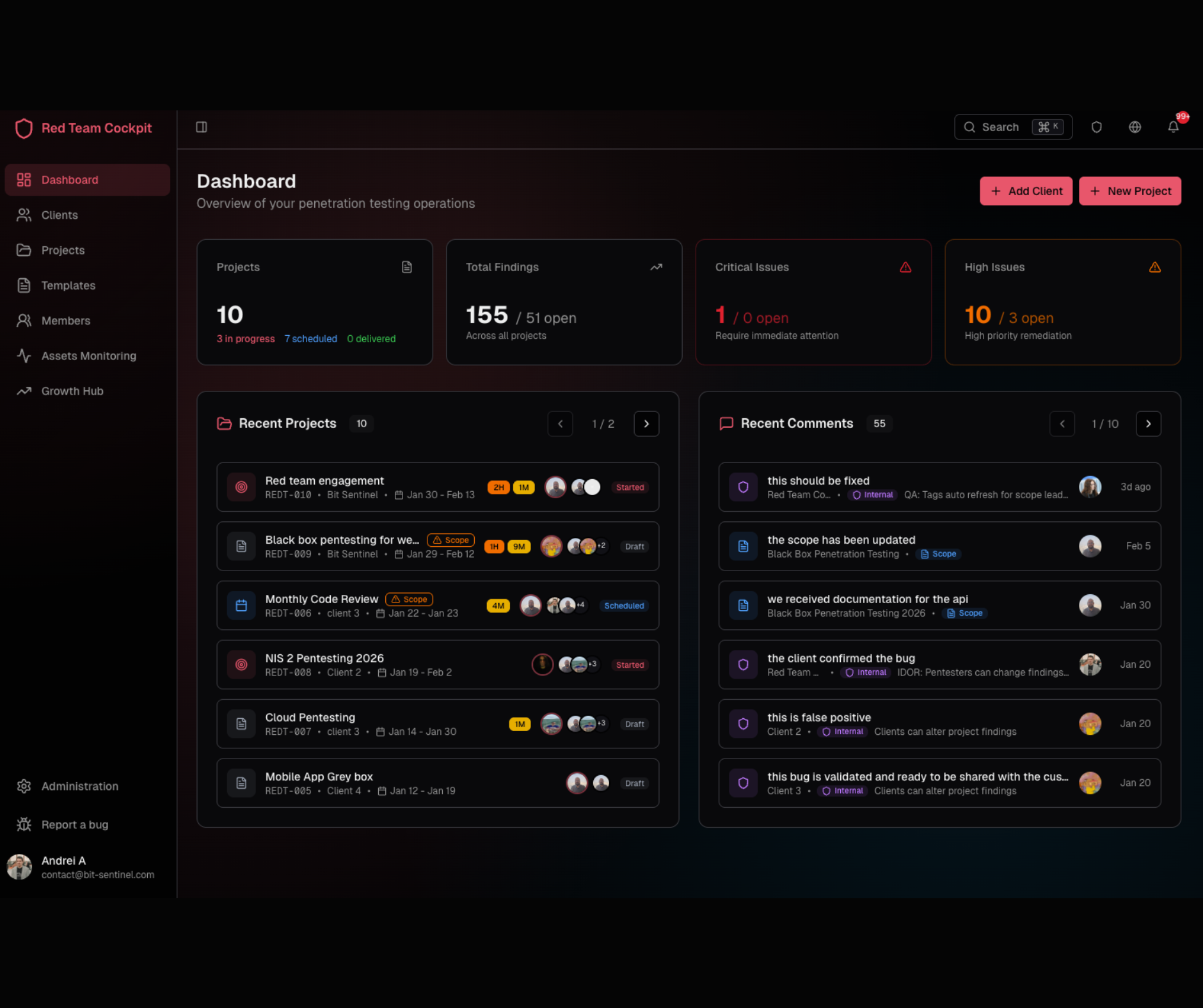

Vezi platforma în acțiune

Urmărește progresul misiunii, vizualizează constatările în timp real și colaborează cu echipa noastră de experți prin intermediul portalului securizat pentru clienți.

- Testare cuprinzătoare de securitate

- Criptare end-to-end pentru toate datele

- Rapoarte care sunt citite cu adevărat – rezumate executive clare

- Acces în timp real la constatări

Întrebări frecvente

Da. Instrumentele comerciale („off-the-shelf”) sunt ușor de detectat de sistemele moderne de apărare. Operatorii noștri dezvoltă implanturi personalizate, modifică instrumentele existente și utilizează tehnici de tip „living-off-the-land” pentru a evita detecția. Acest lucru reflectă modul real de operare al grupărilor APT. Toate instrumentele personalizate sunt eliminate și documentate la finalizarea misiunii.

Operatori Elite Red Team

Operatorii noștri îmbină certificările ofensive cu ani de experiență în misiuni reale

Testează-ți sistemele de apărare la fel ca un atacator real.

Află dacă măsurile de securitate, oamenii și procesele tale pot opri cu adevărat adversari sofisticați. Înainte ca atacatorii reali să descopere acest lucru în locul tău.