Analiza securității codului sursă. Identifică vulnerabilitățile înainte ca atacatorii să le exploateze.

Analiză manuală realizată de experți, combinată cu scanări de tip SAST/DAST pentru a descoperi vulnerabilități exploatabile pe care scanerele automate le omit, reducând riscul de breșă și asigurând conformitatea cu cerințele legale.

Securitatea aplicațiilor în cifre

Majoritatea breșelor de date își au originea în vulnerabilitățile software. Codul securizat a devenit un mecanism de control critic pentru protejarea aplicațiilor, reducerea suprafeței de atac și îndeplinirea obligațiilor de conformitate.

De ce echipele de dezvoltare au dificultăți cu securitatea aplicațiilor

Ciclurile moderne de dezvoltare (SDLC) extind suprafața de atac, de la dezvoltarea asistată de AI până la dependențele de tip third-party, creând breșe de securitate care cresc riscul de incident și expunerea operațională.

Riscuri AI & vibe coding

GitHub Copilot, ChatGPT și „vibe codingul” accelerează dezvoltarea, dar introduc cod pe care niciun om nu l-a revizuit complet. Codul generat de AI conține adesea vulnerabilități ascunse, tipare nesecurizate și API-uri inventate (halucinații).

Decalajul de securitate în dezvoltare

Dezvoltatorii sunt experți în funcționalități, nu în securitate. Raportul de 100:1 dintre dezvoltatori și specialiștii în securitate face ca vulnerabilitățile să se strecoare în fiecare sprint.

Complexitate supply chain

Aplicațiile moderne se bazează pe sute de librării și dependențe externe. Un singur pachet compromis îți poate expune întreaga infrastructură, așa cum au demonstrat Log4Shell și SolarWinds.

Compromisul viteză vs. securitate

Presiunea de a lansa rapid face ca revizuirile de securitate să fie omise sau grăbite. Fiecare lansare acumulează o „datorie tehnică” ce devine, în cele din urmă, o breșă de securitate.

Limitările instrumentelor automate

Instrumentele automate SAST/DAST generează rezultate fals-pozitive și omit erorile de logică de business, bypass-urile de autentificare sau erorile de tip „race condition”. Fără o analiză expertă, problemele critice rămân nedetectate.

Vulnerabilitățile din codul vechi

Bazele de cod preluate conțin ani de vulnerabilități acumulate. Adesea, nimeni nu mai cunoaște contextul deciziilor de securitate luate sau ignorate în trecut.

Mandate conformitate

PCI-DSS, SOC 2, ISO 27001, HIPAA și GDPR impun practici demonstrabile de dezvoltare securizată. Auditorii solicită dovezi clare privind securitatea codului.

Dezvoltare externalizată

Dezvoltatorii externi și agențiile scriu cod fără a avea vizibilitate asupra standardelor tale de securitate. „Încredere, dar verificare”: codul extern are nevoie de o revizuire independentă.

Schimbări tehnologice frecvente

Noi cadre, limbaje și paradigme apar constant. Echipele de securitate depun eforturi mari pentru a-și menține expertiza la zi într-un peisaj tehnologic în continuă expansiune.

6 moduri în care analiza codului sursă devine un diferențiator competitiv

Revizuirea securității codului transformă securitatea aplicațiilor într-un avantaj măsurabil, reducând expunerea, accelerând livrarea și consolidând încrederea clienților și a autorităților.

Detectarea timpurie a vulnerabilităților

Identifică și remediază problemele de securitate în timpul dezvoltării, nu după ce atacatorii le exploatează în producție.

Identifică erorile din OWASP Top 10, vulnerabilitățile de tip injection și defectele de logică înainte de lansare

Reduce riscul de breșă și evită costurile ridicate ale răspunsului la incidente

Reducere costuri de remediere

Remedierea vulnerabilităților în faza de proiectare este de 100 de ori mai ieftină.

Rezolvă problemele în timp ce contextul este proaspăt și codul este încă în lucru

Scade costul total de deținere (TCO) pentru securitatea aplicațiilor

Vizibilitate sporită asupra codului

Obține o înțelegere profundă a modului în care funcționează aplicațiile tale din perspectiva securității.

Înțelege implicațiile de securitate ale deciziilor de arhitectură

Ia decizii informate despre investițiile tehnice

Integrează securitatea în SDLC

Analizele regulate transformă bunele practici de securitate într-o componentă firească a culturii de dezvoltare.

Învață din feedback-ul experților și îmbunătățește abilitățile de programare securizată

Demonstrează due diligence și practici mature de securitate

Validarea codului extern

Asigură-te că dezvoltarea externalizată și componentele open-source respectă standardele tale de securitate.

Analizează calitatea codului scris de furnizori și securitatea dependențelor

Redu riscul lanțului de aprovizionare și răspunderea vendor

Suport pentru conformitate

Oferă dovezi privind practicile de dezvoltare securizată pentru auditori și organisme de certificare.

Generează documentație necesară pentru PCI-DSS, SOC 2, ISO 27001

Îndeplinește cerințele de reglementare și răspunde cu succes chestionarelor de securitate ale clienților

Module avansate de securitate AppSec

Combinăm multiple metodologii de testare pentru a oferi o acoperire completă, de la un capăt la altul, a întregii infrastructuri de securitate a aplicațiilor tale.

Analiză realizată de experți

Inginerii noștri de securitate analizează manual codul sursă, linie cu linie, identificând vulnerabilitățile pe care instrumentele automate le omit. Evaluăm logica de business, fluxurile de autentificare, mecanismele de autorizare și gestionarea datelor.

Află mai multeSAST - testare statică de securitate

Scanăm codul sursă, codul obiect (bytecode) sau fișierele binare fără a executa aplicația. Instrumentele noastre analizează căile de execuție, fluxurile de date și tiparele de programare pentru a identifica potențiale vulnerabilități încă din primele faze ale dezvoltării.

Află mai multeDAST - testare dinamică de securitate

Testăm aplicația în timp ce rulează, din exterior, simulând comportamentul real al unui atacator. Analiza de tip DAST identifică vulnerabilități vizibile la runtime, pe care analiza statică le-ar putea omite.

Află mai multeAnaliză securitate arhitecturală

Analizăm arhitectura aplicației tale pentru a identifica potențiale amenințări înainte de a scrie prima linie de cod. Modelarea amenințărilor te ajută să proiectezi securitatea încă de la început.

Află mai multeAnaliza securității aplicațiilor iOS și Android

Evaluare specializată pentru aplicații mobile, acoperind atât vulnerabilitățile de la nivelul dispozitivului, cât și interacțiunile cu API-urile. Testăm conform standardului OWASP Mobile Top 10.

Află mai multeTestarea securității API-urilor REST și GraphQL

Evaluare completă a API-urilor tale, acoperind autentificarea, autorizarea, validarea datelor de intrare și logica de business. Testăm conform standardului OWASP API Security Top 10.

Află mai multeCum decurge analiza securității codului

Un proces structurat care integrează testarea automată și analiza experților pentru a reduce riscurile aplicației și a îndeplini cerințele de conformitate.

Stabilirea obiectivelor & planificare

Evaluăm arhitectura aplicației, tehnologiile folosite și principalele tale preocupări de securitate. Împreună definim aria de aplicare, cerințele de acces și calendarul proiectului.

Analiză automatizată

Rulăm instrumente SAST de nivel enterprise pentru a identifica tiparele comune de vulnerabilități și pentru a crea o bază de referință pentru analiza manuală.

Analiza manuală a codului

Inginerii noștri de securitate analizează în profunzime codul sursă, concentrându-se pe zonele cu risc ridicat, fluxurile de autentificare, gestionarea datelor și logica de business.

Testare dinamică

Completăm analiza statică cu testarea la runtime, verificând dacă vulnerabilitățile pot fi exploatate și identificând problemele vizibile doar în timpul execuției.

Analiză & raportare

Analizăm toate vulnerabilitățile identificate, eliminăm rezultatele eronate, prioritizăm riscurile și creăm o documentație completă cu instrucțiuni de remediere.

Livrare & suport

Prezentăm rezultatele echipei tale, răspundem la întrebări și oferim suport continuu în timpul remedierii, inclusiv retestare gratuită.

Rezultate detaliate cu soluții de securitate aplicabile

Fiecare etapă se finalizează cu un raport detaliat care permite echipei tale să înțeleagă, să prioritizeze și să remedieze vulnerabilitățile identificate.

Rezumat executiv

O prezentare de ansamblu pentru conducere, care include nivelul de risc, impactul asupra afacerii și recomandări strategice.

- Evaluare risc

- Analiză impact business

- Recomandări strategice

- Analiză conformitate

Raport constatări tehnice

Documentarea detaliată a vulnerabilităților, incluzând secțiunile de cod afectate, scenariile de exploatare și proof of concept.

- Fragmente cod

- Pași exploatare

- Scor CVSS

- Clasificare CWE

- Referințe la fișiere și liniile de cod afectate

Îndrumare remediere

Instrucțiuni pas cu pas pentru remedierea fiecărei vulnerabilități, însoțite de exemple de cod securizat în limbajul utilizat de echipa ta.

- Exemple cod corectat

- Recomandări biblioteci

- Schimbări configurație

- Proceduri testare

Rezultatele scanărilor SAST/DAST

Datele complete furnizate de instrumentele automate, curățate de rezultate fals-pozitive și corelate cu analiza manuală.

- Vulnerabilități dependențe

- Indicatori calitate cod

- Rapoarte acoperire

- Analiză tendințe

Analiză arhitectură securitate

Evaluarea arhitecturii aplicației tale cu recomandări pentru îmbunătățirea securității la nivel structural.

- Diagramă threat model

- Zonele de încredere

- Analiză flux date

- Recomandări design

Retestare & atestare

Retestare gratuită pentru verificarea remedierilor și scrisoare de atestare formală pentru cerințele de conformitate.

- Testare verificare

- Scrisoare atestare

- Raport delta

- Dovezi conformitate

20+

Security Experts

24/7

Monitoring

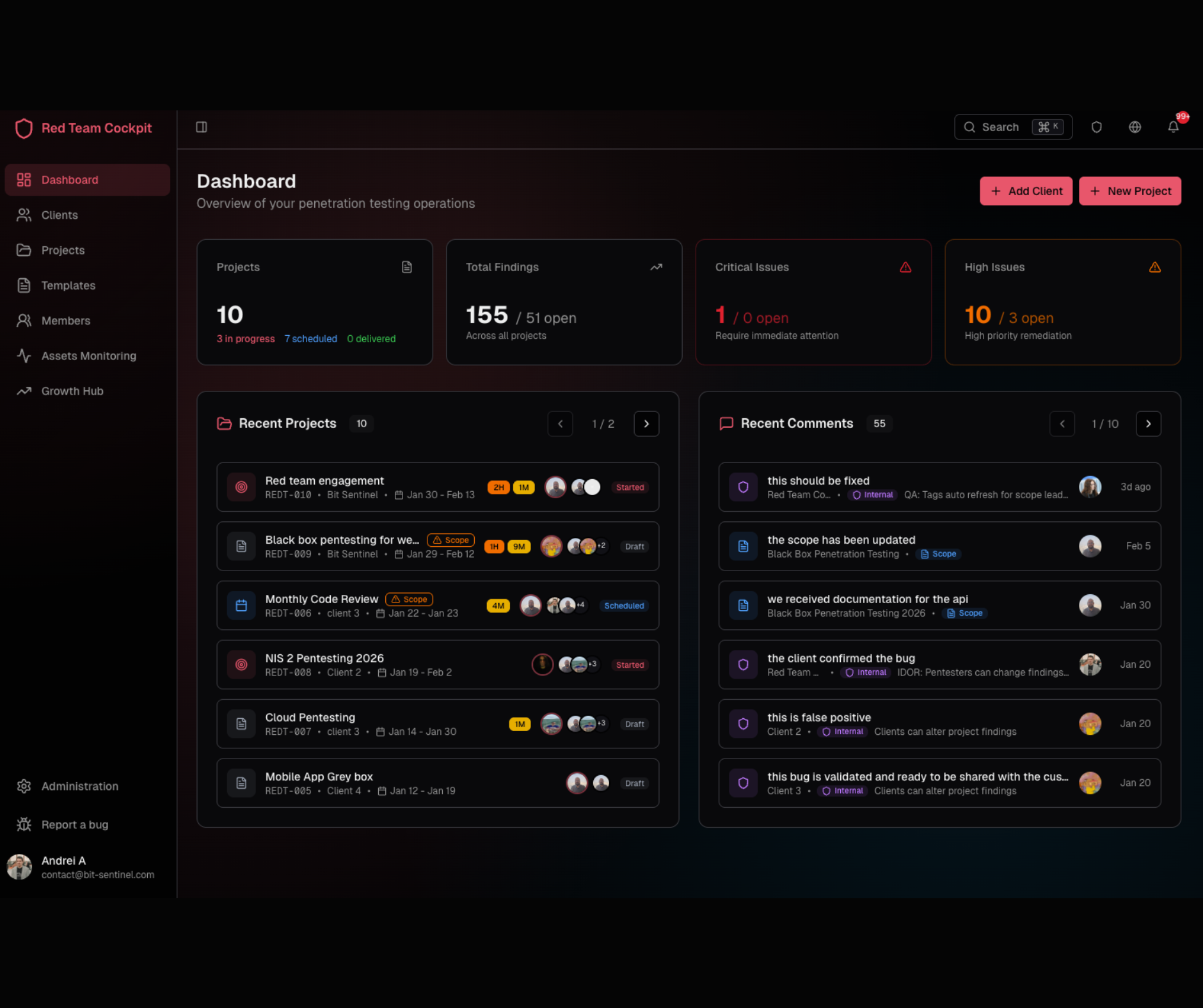

Urmărește progresul direct în portal

Accesează vulnerabilitățile pe măsură ce sunt identificate prin platforma noastră, Red Team Cockpit. Nu trebuie să aștepți raportul final: poți vedea problemele de securitate în timp real.

- Flux live cu vulnerabilitățile descoperite

- Fragmente de cod cu sintaxă evidențiată

- Comunicare directă cu experții care realizează analiza

- Exportul rapoartelor în formate multiple

Limbaje de programare și framework-uri în care suntem specializați

Inginerii noștri de securitate dețin o expertiză aprofundată în peste 100 de limbaje de programare și framework-uri. De la soluții enterprise consacrate până la tehnologii specializate sau de tip legacy, echipa noastră îți poate asigura protecția completă.

JavaScript/TypeScript

Node.js, React, Angular, Vue.js, Next.js, Express, Deno, Svelte

Python

Django, Flask, FastAPI, Tornado, Pyramid, Celery, SQLAlchemy

Java

Spring Boot, Jakarta EE, Struts, Hibernate, Gradle, Maven, Micronaut

C# / .NET

.NET Core, ASP.NET, Blazor, Entity Framework, MAUI, WPF, WinForms

PHP

Laravel, Symfony, WordPress, Drupal, Magento, CodeIgniter, Yii

Ruby

Ruby on Rails, Sinatra, Hanami, Grape, RSpec

Go (Golang)

Gin, Echo, Fiber, Chi, gRPC, Gorilla, Hugo

Rust

Actix, Axum, Rocket, Tokio, WebAssembly

C / C++

Qt, Boost, STL, Sisteme Embedded, Linux Kernel

Mobile (iOS)

Swift, SwiftUI, Objective-C, Xcode, Combine

Mobile (Android)

Kotlin, Java, Jetpack Compose, Android Studio

Cross-Platform

React Native, Flutter, Xamarin, Ionic, Electron

Limbaje scripting

Bash, PowerShell, Perl, Lua, Groovy, Tcl

Data & ML

R, Scala, Julia, MATLAB, TensorFlow, PyTorch

Sisteme Legacy

COBOL, Fortran, Delphi, VB6, Classic ASP

Smart Contracts

Solidity, Vyper, Rust (Solana), Move, Cairo

Întrebări frecvente

Da! Fiecare colaborare include o retestare gratuită pentru a verifica dacă soluțiile implementate de tine sunt eficiente. Îți punem la dispoziție rapoarte actualizate care arată vulnerabilitățile remediate și eventualele probleme noi apărute în timpul procesului de corectare.

"Colaborăm cu Bit Sentinel de doi ani, începând cu un audit de tip penetration testing și o analiză a securității codului sursă. Echipa a reușit să livreze servicii de calitate în termenele stabilite, așa că am dezvoltat acest parteneriat de-a lungul anilor. Anul trecut, ne-au sprijinit și în procesul de conformare cu GDPR. Recomandăm serviciile lor chiar și clienților noștri, deoarece sunt profesioniști și foarte transparenți, mereu proactivi și de încredere."

Doru VIJIIANU

CEO @Zipper Services

Expertiză de securitate în care poți avea încredere

Experții noștri în analiza codului sunt cercetători activi în domeniul securității, cu experiență reală în operațiuni ofensive

Ești gata să securizezi codul aplicației tale?

Nu aștepta ca atacatorii să îți descopere vulnerabilitățile. Inginerii noștri experți în securitate îți vor analiza codul și îți vor oferi soluții concrete pentru remediere.